Ученые Санкт-Петербургского Федерального исследовательского центра Российской академии наук (СПб ФИЦ РАН) разработали прототип компьютерной игры, в которой пользователю предлагается выступить в роли злоумышленника и при помощи распространенных приемов, используемых реальными кибермошенниками, похитить ценные сведения из офиса компании. Цель игры — повысить уровень личной и корпоративной грамотности сотрудников компаний при обращении с закрытой информацией, а также научить пользователей противостоять различным видам социоинженерных атак.

Социоинженерные атаки являются одним из видов информационных атак. И если привычные атаки хакеров представляют собой проникновение в информационную систему через использование программно-технических уязвимостей системы, то социоинженерные атаки выполняются через какое-либо взаимодействие хакера с пользователем, чтобы получить доступ к информационной системе своей жертвы или к хранящейся в такой системе информации. Видов социоинженерных атак существует большое количество: от проникновения злоумышленников в офис, с целью похитить важные документы компании и украсть пароли от рабочих компьютеров, выведать полезные для атаки сведения, до телефонных мошенников, которые пытаются ввести человека на другом конце провода в заблуждение и завладеть данными его кредитных карт. На сегодняшний день в результате социоинженерных атак происходит большое количество преступлений, часто они происходят из-за того, что люди их не замечают или не придают значения признакам того, что преступление уже совершается.

"Сегодня во многих крупных компаниях, например, в банках проходят тренинги по защите пользователей от социоинженерных атак. Однако часто они идут в формате видео или устных лекций, где рассказывают о методах защиты. Эти мероприятия не всегда интересны, и после них сотрудники проходят тесты, которые можно списать, не вникая в суть проблемы. Поэтому у нас возникла идея создать компьютерную игру, в которой сотрудники компаний или отдельные пользователи смогут занять место преступника и самостоятельно провести атаку на офис компании. Т.е. игра может являться своего рода тренажером для формирования правильного осознанного поведения сотрудника, нужные паттерны, которые не удается выработать при помощи инструктажей и обучающих лекций", — рассказывает руководитель лаборатории теоретических и междисциплинарных проблем информатики (ТиМПИ) Санкт-Петербургского института информатики и автоматизации РАН (структурное подразделение СПб ФИЦ РАН) Максим Абрамов.

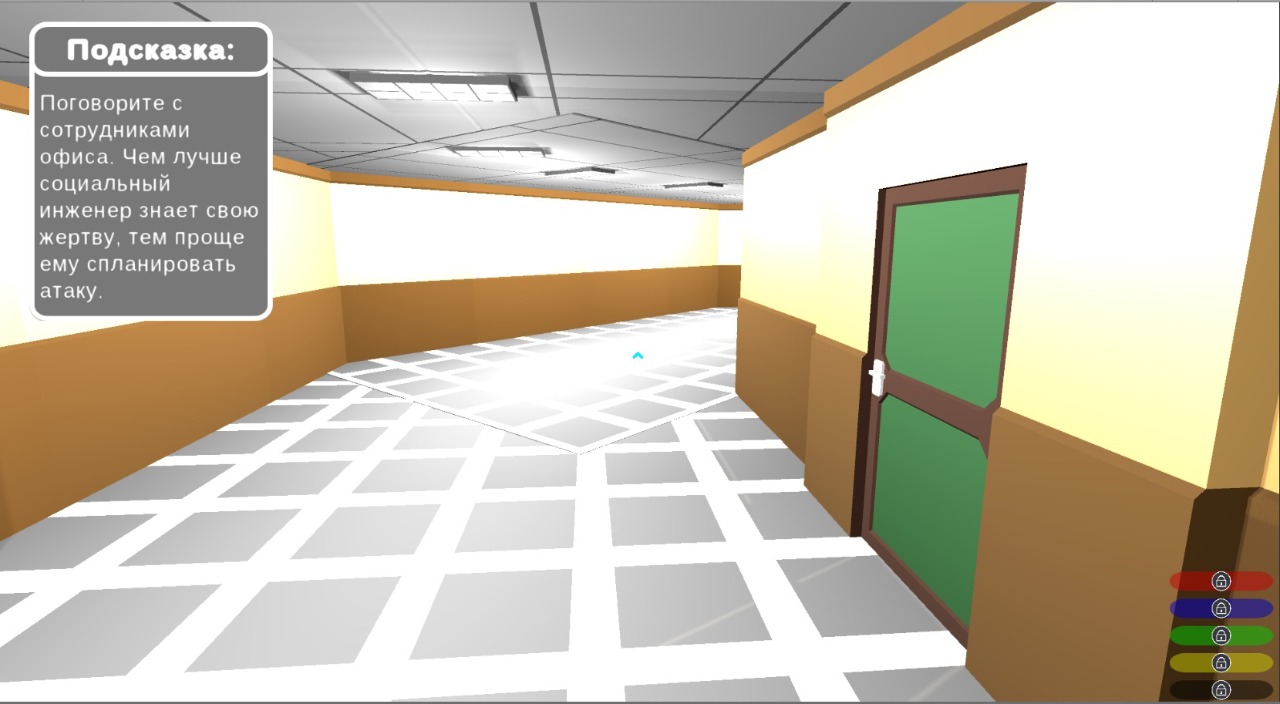

Интерфейс игры выполнен от первого лица. По сюжету пользователь попадает в офис компании, где ему предлагается выполнить ряд квестов, чтобы получить корпоративную информацию. Например, можно подслушать разговор коллег или проникнуть в офис начальника и попытаться найти пароли от рабочего компьютера, связаться с каким-нибудь сотрудником, притворившись техподдержкой. В случае успешного выполнения заданий, игрок будет получать виртуальные деньги, с помощью которых может покупать полезные бонусы: например, включить в здании пожарную тревогу, чтобы вынудить сотрудников покинуть офис.

"У нас есть планы — строить оценки защищенности пользователей от социоинженерных атак на основе результатов прохождения игры, чтобы у каждого был свой личный профиль, учитывающий, в том числе, индивидуальные психологические характеристики. Мы надеемся, что посредством игры сможем ознакомить людей с различными видами социоинженерных атак, чтобы они как бы со стороны посмотрели на то, какие уязвимости они создают своим поведением и, может быть, этого даже не замечают", — отмечает главный научный сотрудник лаборатории ТиМПИ Александр Тулупьев.

Идея создания такой игры была вызвана возрастающим интересом крупных компаний и государственных ведомств к защите своих данных от социоинженерных атак, поэтому ученые СПб ФИЦ РАН готовы предложить свой продукт индустрии и адаптировать его под специфику каждой конкретной компании. Сейчас разработчики сосредоточены на совершенствовании интерфейса, а также внесении новых сценариев социоинженерных атак не только на крупные организации, но и на отдельных граждан.

Некоторые научные аспекты разработки раскрыты в публикациях: [Азаров А.А., Тулупьева Т.В., Суворова А.В., Тулупьев А.Л., Абрамов М.В., Юсупов Р.М. Социоинженерные атаки. Проблемыанализа. СПб.: Наука, 2016. 352 с. ISBN 978-5-02-039592-3] [Krylov B., Abramov M., Khlobystova A. Automated player activity analysis for a serious game about social engineering // Recent Research in Control Engineering and Decision Making. ICIT 2020. Studies in Systems, Decision and Control , 2020. Vol. 2. P. 587-599.] [Krylov B.S., Abramov M.V. Automatic Hierarchical Task Network Planning System for the Unity Engine Russian // CEUR Workshop Proceedings , 2020. Vol. 2648. P. 122-133.] [Абрамов М.В., Тулупьева Т.В., Тулупьев А.Л. Социоинженерные атаки: социальные сети и оценки защищенности пользователей. СПб.: ГУАП, 2018. 266 с. ISBN 978-5-8088-1377-5]. Разработка ведется во взаимодействии с Санкт-Петербургским государственным университетом, где М. Абрамов и А. Тулупьев преподают на кафедре информатики.